E-Mail-Authentifizierung: SPF, DKIM und DMARC richtig einrichten

-

Frank

- Aktualisiert am 6. Mai 2026

E-Mail-Authentifizierung sorgt dafür, dass Mailbox Provider erkennen, ob eine E-Mail wirklich von deiner Domain stammt. Die drei wichtigsten Verfahren dafür sind SPF, DKIM und DMARC. Sie helfen dir, Spoofing zu verhindern, Zustellprobleme schneller zu erkennen und die Grundlage für stabile Zustellbarkeit zu schaffen.

In diesem Praxis-Guide erfährst du, wie SPF, DKIM und DMARC funktionieren, worauf du beim Domain Alignment achten musst und wie du typische Fehler in wenigen Minuten erkennst. Von hier aus kommst du außerdem direkt zu den passenden Detailartikeln und Checks.

Womit willst du starten?

Wenn du E-Mail-Authentifizierung prüfen oder einrichten willst, führen dich diese Einstiege direkt zum passenden Abschnitt.

SPF, DKIM und DMARC schnell prüfen

Wenn du nur wenig Zeit hast, prüfe zuerst diese fünf Punkte. Damit erkennst du die häufigsten technischen Probleme bei der E-Mail-Authentifizierung schon in wenigen Minuten.

- SPF vorhanden und ohne Fehler?

- DKIM aktiv und gültig?

- DMARC-Record vorhanden?

- DMARC Alignment zwischen From-Domain und SPF oder DKIM gegeben?

- Authentication-Results im Header auf spf=pass, dkim=pass und dmarc=pass prüfen

Warum E-Mail-Authentifizierung heute Pflicht ist

E-Mail-Authentifizierung ist kein nettes Extra mehr. Sie gehört inzwischen zur technischen Grundhygiene jedes seriösen Versenders. Ohne SPF, DKIM und DMARC sendest du sinngemäß ohne Ausweis, und Mailbox Provider reagieren darauf zunehmend allergisch.

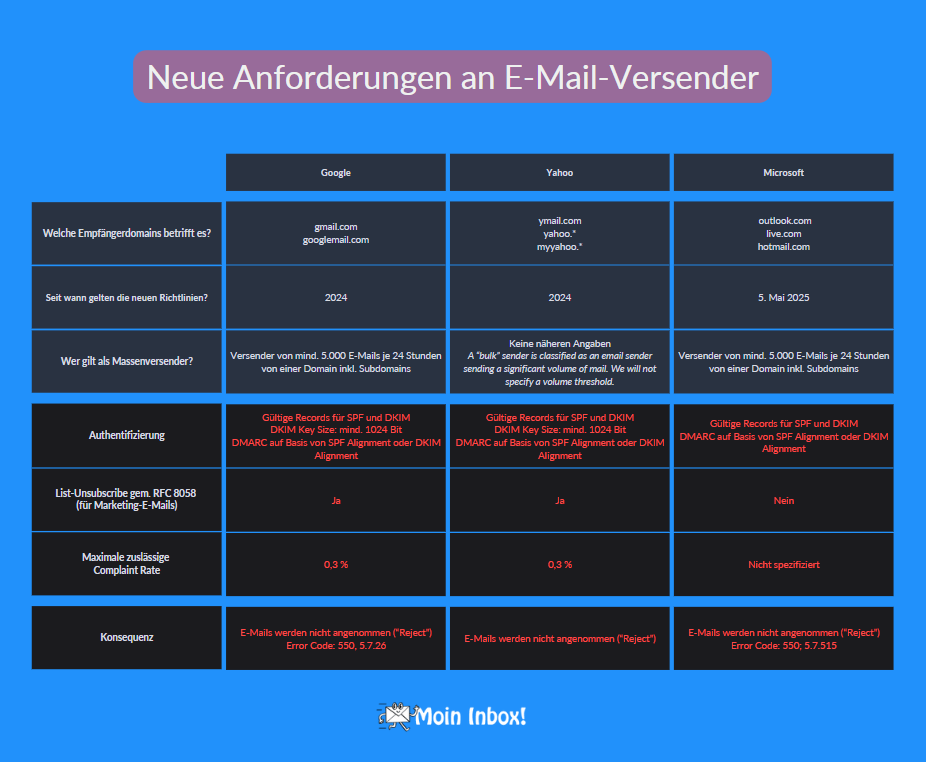

Spätestens seit den strengeren Anforderungen großer Mailbox Provider ist das kein reines Technikthema mehr. Gmail, Yahoo und Outlook erwarten bei professionellen Versendern saubere Authentifizierung, funktionierendes Alignment und klare Absenderstrukturen. Wer hier schludert, segelt mit offenem Luk durch die Nordsee.

Saubere Authentifizierung schützt deine Domain vor Missbrauch, verbessert die Vertrauensbasis für deine Mails und schafft die Voraussetzung zum Aufbau einer starken Email Domain Reputation. Gerade wenn du mehrere Tools, Subdomains oder Versandwege nutzt, ist das ein zentraler Baustein deiner Absender-Strategie.

Wenn du bereits Auffälligkeiten siehst, etwa sinkende Öffnungen, ungewöhnliche Bounces oder Probleme bei einzelnen Providern, solltest du zusätzlich den Diagnose-Hub Newsletter kommen nicht an aufrufen. Authentifizierung ist wichtig, aber selten das einzige Signal.

So greifen SPF, DKIM und DMARC zusammen

SPF, DKIM und DMARC werden oft in einem Atemzug genannt, erfüllen aber unterschiedliche Aufgaben. Erst im Zusammenspiel entsteht daraus ein sauberes technisches Vertrauenssignal.

| Verfahren | Was wird geprüft? | Typischer Stolperstein | Weiterlesen |

|---|---|---|---|

| SPF | Welche Server dürfen für deine Domain senden? | Zu viele DNS-Lookups, fehlende Versandquellen oder falsche Includes. | SPF einrichten |

| DKIM | Wurde die Mail mit einer passenden Domain signiert? | Falsche Selector, alte Keys oder fehlende Signaturen auf einzelnen Versandwegen. | DKIM einrichten |

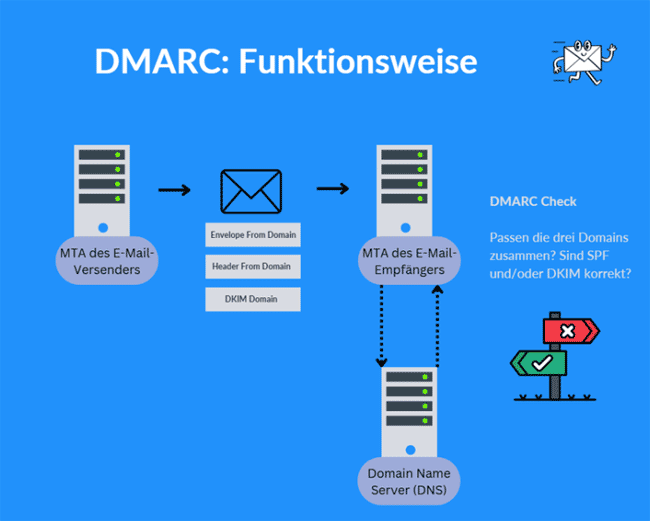

| DMARC | Passen SPF oder DKIM zur sichtbaren From-Domain? | SPF oder DKIM stehen auf pass, aber DMARC scheitert wegen fehlendem Alignment. | DMARC einrichten |

SPF prüft, welche Server für deine Domain senden dürfen

SPF definiert, welche Systeme im Namen deiner Domain E-Mails versenden dürfen. Das hilft gegen offensichtliche Fälschungen, ist aber allein nicht stabil genug, um moderne Zustellbarkeit zuverlässig abzusichern.

Typische Probleme sind zu viele DNS-Lookups, vergessene Versandsysteme oder veraltete Includes. Wenn du hier tiefer einsteigen willst, lies den Artikel Sender Policy Framework richtig einrichten.

DKIM zeigt, ob die Mail unterwegs verändert wurde

DKIM versieht deine Mail mit einer kryptografischen Signatur. Der empfangende Server prüft, ob diese Signatur gültig ist und zur signierenden Domain passt. Genau deshalb ist DKIM für viele Versender der deutlich robustere Authentifizierungsanker.

Besonders relevant wird DKIM bei Weiterleitungen, komplexen Versandstrecken und mehreren Tools. Wenn du wissen willst, woran DKIM in der Praxis häufig scheitert, geh direkt zu DKIM korrekt einrichten.

DMARC bewertet SPF und DKIM im Kontext deiner sichtbaren Absenderdomain

DMARC ist die Richtlinie darüber, wie SPF und DKIM für deine sichtbare From-Domain bewertet werden. Entscheidend ist dabei nicht nur, ob SPF oder DKIM technisch auf pass stehen, sondern ob das Alignment stimmt.

Genau deshalb ist DMARC mehr als nur ein zusätzlicher DNS-Record. Es ist die Ebene, auf der aus einzelnen technischen Checks ein belastbares Gesamturteil wird. Für mehr Tiefe findest du hier den DMARC Praxis Guide.

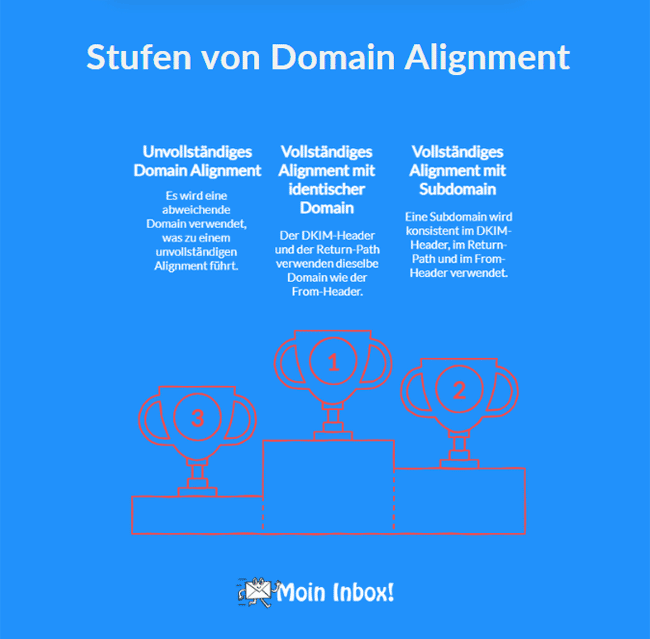

Domain Alignment ist der Knackpunkt

Viele Setups wirken auf den ersten Blick sauber. SPF steht auf pass, DKIM ebenfalls, und trotzdem schlägt DMARC fehl. Der Grund ist oft fehlendes oder falsches Alignment.

Alignment bedeutet, dass die sichtbare From-Domain sinnvoll zu der Domain passen muss, die bei SPF oder DKIM geprüft wird. Genau an dieser Stelle knallt es besonders häufig, wenn mehrere ESPs, CRM-Systeme, Marketing-Tools oder fremde Versandstrecken parallel im Einsatz sind.

Wenn du dieses Thema wirklich verstehen willst, lies den Artikel Domain Alignment. Der ist für viele Versender der eigentliche Aha-Moment.

E-Mail-Header richtig lesen und bewerten

Wenn du wissen willst, was technisch wirklich passiert, schau nicht zuerst auf hübsche Dashboards, sondern auf den Header der zugestellten Mail. Dort stehen die entscheidenden Hinweise, etwa in der Zeile „Authentication-Results“.

Idealerweise siehst du dort Einträge wie spf=pass, dkim=pass und dmarc=pass. Wenn SPF und DKIM auf pass stehen, DMARC aber nicht, ist Alignment fast immer der erste Verdächtige.

Für einen schnellen technischen Blick lohnt sich ein Header-Test fast immer mehr als ein bloßer Score. Genau dafür gibt es den Moin Inbox! Header Check. Wenn du verschiedene Tools vergleichen willst, findest du hier außerdem den Hub Tools für E-Mail-Zustellbarkeit.

Die häufigsten Fehler bei SPF, DKIM und DMARC

In der Praxis scheitert E-Mail-Authentifizierung selten an der Theorie. Meist sind es kleine Konfigurationsfehler, gewachsene Tool-Landschaften oder vergessene Sonderfälle.

- SPF enthält nicht alle echten Versandsysteme

- SPF produziert zu viele DNS-Lookups

- DKIM ist zwar eingerichtet, signiert aber nicht auf allen Versandwegen

- DKIM-Keys sind falsch veröffentlicht oder veraltet

- DMARC ist vorhanden, aber ohne sinnvolle Reports

- DMARC schlägt wegen fehlendem Alignment fehl

- Subdomains und Hauptdomain folgen keiner klaren Versandlogik

Gerade bei mehreren Versandsystemen ist es sinnvoll, nicht nur einzelne DNS-Records zu prüfen, sondern die komplette Versandarchitektur. Sonst flickst du an einer Stelle und reißt an anderer Stelle neue Löcher ins Segel.

Mehrere Tools und Subdomains sauber organisieren

Sobald mehrere Versandquellen im Spiel sind, etwa CRM, Newsletter-Tool, Transaktionsmails und Support-System, wird Authentifizierung schnell unübersichtlich. Dann reicht es nicht mehr, nur einen einzelnen SPF-Record anzusehen.

Wichtiger ist eine klare Domain- und Absenderlogik. Welche Subdomain sendet welche Mail-Art? Welche Plattform signiert mit welcher DKIM-Domain? Welche sichtbare From-Adresse ist für welchen Zweck vorgesehen? Genau daraus entsteht eine robuste Absender-Strategie.

Wer das nicht sauber trennt, produziert oft Alignment-Probleme, unklare Reputation und unnötige Komplexität. Das sieht man später dann nicht nur in Headern, sondern oft auch in einer instabilen Domain Reputation.

Was E-Mail-Authentifizierung lösen kann und was nicht

SPF, DKIM und DMARC sind extrem wichtig. Aber sie garantieren dir keine Inbox von allein. Sie schaffen die technische Grundlage, nicht das komplette Ergebnis.

Wenn deine Listenqualität schwach ist, Beschwerden steigen, die Versandfrequenz unruhig wirkt oder die Empfänger kaum noch reagieren, helfen auch perfekte DNS-Records nur begrenzt. In solchen Fällen musst du zusätzlich auf Reputation, Inhalte, Segmentierung und Versandverhalten schauen.

Genau deshalb ist Authentifizierung nur ein Teil des größeren Ganzen. Für diese Gesamtperspektive sind auch die Hubs Newsletter kommen nicht an und Tools für Zustellbarkeit sinnvoll verknüpft.

Welche Tools dir bei der Prüfung wirklich helfen

Für den Einstieg genügen oft wenige, aber sinnvolle Werkzeuge. Ein Header-Test hilft dir bei der konkreten Mail. DNS-Checks helfen dir bei Records und Policies. Monitoring-Tools helfen dir, Veränderungen im Zeitverlauf zu erkennen.

Wenn du schnell technische Auffälligkeiten sehen willst, nutze den Moin Inbox! Header Check. Für einen breiteren Überblick über sinnvolle und weniger sinnvolle Helfer findest du hier die Übersicht Tools für E-Mail-Zustellbarkeit.

Wenn du Gmail besser verstehen willst, ist zusätzlich das Monitoring mit den Google Postmaster Tools wichtig. Das ersetzt keinen Header-Test, ergänzt ihn aber sehr sinnvoll.

So gehst du bei Auffälligkeiten sinnvoll weiter vor

Wenn SPF, DKIM oder DMARC nicht sauber funktionieren, behebe zuerst diese technischen Fehler. Gerade DKIM und Alignment haben Priorität, weil sie für stabile Authentifizierung meist die größte praktische Relevanz haben.

Wenn die Authentifizierung sauber aussieht, du aber trotzdem Probleme siehst, etwa bei Gmail, Outlook oder einzelnen Empfängerdomains, dann ist der nächste Schritt keine weitere DNS-Bastelei, sondern eine echte Zustellbarkeitsdiagnose. Genau dafür ist der Hub Newsletter kommen nicht an gedacht.

Wenn du lieber strukturiert statt hektisch vorgehen willst, starte alternativ mit dem Gratis Quickcheck. Das spart oft viel Rätselraten.

Weiterführende Artikel zur E-Mail-Authentifizierung

Wenn du einzelne Themen vertiefen willst, geh von hier direkt in die passenden Detailartikel weiter. So bleibt die Seite ein echter Hub und keine Sackgasse.

SPF, DKIM und DMARC einmal sauber prüfen lassen

Wenn du mehrere Tools, Subdomains oder historische Altlasten im Setup hast, wird E-Mail-Authentifizierung schnell unübersichtlich. Dann ist das kein Thema mehr für Bauchgefühl, sondern für eine saubere technische Prüfung.

Ich helfe dir dabei, SPF, DKIM, DMARC und Alignment so aufzusetzen, dass nicht nur die Theorie stimmt, sondern auch der echte Versand stabiler wird.

Termin vereinbaren oder direkt mit dem Gratis Quickcheck starten.

E-Mail-Authentifizierung: FAQs

Was ist E-Mail-Authentifizierung überhaupt?

E-Mail-Authentifizierung umfasst Verfahren wie SPF, DKIM und DMARC. Sie helfen empfangenden Mailservern dabei zu prüfen, ob eine Nachricht wirklich im Namen deiner Domain gesendet wurde und ob sie unterwegs unverändert geblieben ist.

Warum sind SPF, DKIM und DMARC für die Zustellbarkeit wichtig?

Mailbox Provider brauchen technische Vertrauenssignale. Wenn SPF, DKIM und DMARC sauber eingerichtet sind, stärkst du die Glaubwürdigkeit deiner Domain und verringerst das Risiko, dass deine Mails im Spam landen oder misstrauisch behandelt werden.

Reicht SPF allein für gute Zustellbarkeit aus?

Nein. SPF allein ist zu wenig. Für eine stabile E-Mail-Authentifizierung sollte mindestens auch DKIM korrekt eingerichtet sein. DMARC sorgt dann dafür, dass SPF und DKIM im Kontext deiner sichtbaren Absenderdomain sinnvoll bewertet werden.

Was ist meist wichtiger: SPF oder DKIM?

In der Praxis ist DKIM oft der robustere Baustein. SPF kann bei Weiterleitungen schneller an Grenzen stoßen. DKIM bleibt für viele moderne Versandsetups der wichtigere technische Vertrauensanker, vor allem in Kombination mit DMARC.

Was bedeutet DMARC genau?

DMARC ist eine Richtlinie, mit der du festlegst, wie Empfänger SPF und DKIM für deine Domain bewerten sollen. Zusätzlich prüft DMARC das Domain Alignment. Genau dadurch wird aus einzelnen Checks ein belastbares Gesamtsignal für deine sichtbare From-Domain.

Was ist Domain Alignment?

Domain Alignment bedeutet, dass die sichtbare From-Domain zu der Domain passen muss, die bei SPF oder DKIM geprüft wird. Wenn SPF und DKIM zwar technisch auf pass stehen, DMARC aber trotzdem fehlschlägt, liegt das oft an fehlendem Alignment.

Warum ist SPF oder DKIM auf pass, aber DMARC auf fail?

Das ist ein klassischer Hinweis auf ein Alignment-Problem. Dann funktioniert zwar ein technischer Einzelcheck, aber die geprüfte Domain passt nicht sauber zur sichtbaren Absenderdomain. Genau deshalb sollte man nie nur auf SPF- und DKIM-Pass schauen.

Mit welcher DMARC-Policy sollte ich starten?

In vielen Fällen ist ein Einstieg mit p=none sinnvoll. So sammelst du erst Reports und bekommst Sicht auf deine echten Versandquellen. Danach kannst du schrittweise auf quarantine und später auf reject gehen, wenn dein Setup sauber genug ist.

Wie prüfe ich SPF, DKIM und DMARC am besten?

Am sinnvollsten ist eine Kombination aus DNS-Prüfung und echtem Header-Test. Schicke dir dazu eine Testmail an Gmail oder Outlook und prüfe in den Authentication-Results, ob spf=pass, dkim=pass und dmarc=pass auftauchen. Für eine schnelle Analyse hilft auch der Moin Inbox! Header Check.

Was sind typische Fehler bei SPF?

Häufige Fehler sind vergessene Versandsysteme, zu viele DNS-Lookups, falsche Includes oder ein SPF-Record, der historisch gewachsen und nie sauber aufgeräumt wurde. Gerade bei mehreren Tools entstehen hier schnell unnötige Risiken.

Was sind typische Fehler bei DKIM?

Typisch sind falsche Selector, unvollständig veröffentlichte Keys, gebrochene Signaturen oder Versandwege, auf denen DKIM gar nicht aktiv ist. Besonders tückisch wird es, wenn nur ein Teil des Setups korrekt signiert und der Rest nicht.

Hilft E-Mail-Authentifizierung auch gegen Domain-Spoofing?

Ja. Genau dafür ist sie besonders wichtig. SPF, DKIM und DMARC helfen dabei, Missbrauch deiner Domain zu erkennen und einzudämmen. Vor allem DMARC schafft hier die nötige Kontrolle und Transparenz.

Verbessert E-Mail-Authentifizierung automatisch die Inbox-Platzierung?

Sie verbessert die technische Grundlage, garantiert aber keine Inbox von allein. Für echte Zustellbarkeit spielen zusätzlich Faktoren wie Listenqualität, Beschwerden, Engagement, Versandverhalten und Domain Reputation eine große Rolle.

Wann sollte ich mein Authentifizierungs-Setup erneut prüfen?

Immer dann, wenn neue Versandsysteme dazukommen, Subdomains geändert werden, DKIM-Selector wechseln oder auffällige Zustellprobleme auftreten. Auch nach einem ESP-Wechsel oder größeren Umbauten an der Absenderstruktur ist eine erneute Prüfung Pflicht.

Willst du deinen Header direkt prüfen?

Schicke eine Testmail und prüfe, ob SPF, DKIM und DMARC wirklich passen. Besonders wichtig ist dabei nicht nur pass oder fail, sondern auch das Alignment zur sichtbaren From-Domain.