DMARC richtig einrichten: Praxis-Guide von p=none zu p=reject

-

Frank

- Aktualisiert am 28. April 2026

DMARC ist dein Leuchtturm für seriösen E-Mail-Versand. Es macht den Versand nicht schneller, verhindert aber, dass sich jemand mit deiner Domain als Absender verkleidet und du im Nebel auf die Felsen knallst. In diesem Artikel zeige ich dir, wie du DMARC einrichtest ohne Schiffbruch zu erleiden.

Das Wichtigste zu DMARC kurz erklärt

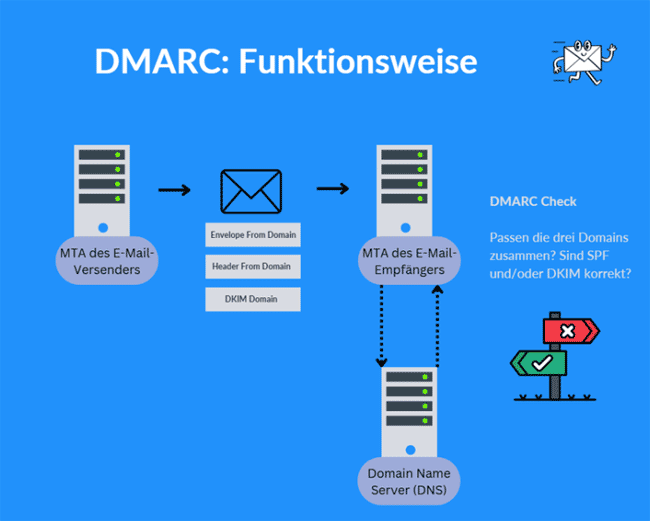

DMARC hilft dir, deine Absenderdomain gegen Missbrauch zu schützen. Dafür prüft der empfangende Mailserver, ob SPF oder DKIM bestehen und ob mindestens eines davon zur sichtbaren Absenderdomain passt. Dieses Zusammenspiel nennt sich Alignment.

- p=none: Du sammelst Reports, ohne aktiv einzugreifen.

- p=quarantine: Fehlgeschlagene Mails sollen strenger behandelt werden, häufig landen sie im Spam.

- p=reject: Fehlgeschlagene Mails sollen abgelehnt werden.

Wichtig: DMARC ist kein Zustellbarkeits-Zauberstab. Eine strenge Policy verbessert nicht automatisch deine Inbox-Placement-Rate. Sie schützt vor Spoofing, schafft Klarheit im Setup und verhindert, dass fremde Absender deine Domain beschädigen. Das ist schon ziemlich viel. Nur eben keine Wunderlampe aus dem Hafenbecken.

Wenn du die Grundlagen nochmal auffrischen willst: Lies zuerst E-Mail-Authentifizierung und danach Domain Alignment. Das spart später Schmerzmittel.

Warum DMARC nicht einfach ein DNS-Eintrag ist

Viele behandeln DMARC wie eine kleine technische Pflichtübung: Record kopieren, DNS öffnen, einfügen, fertig. Klingt schön einfach. Ist aber ungefähr so, als würdest du bei Sturm nur schnell ein Schild mit „Deich“ in den Sand stecken.

Der eigentliche Wert von DMARC entsteht nicht durch den Eintrag allein, sondern durch die Kontrolle dahinter. Du erkennst, welche Systeme wirklich mit deiner Domain senden. Du siehst, wo SPF oder DKIM nicht sauber greifen. Und du findest Absender, die längst niemand mehr auf dem Zettel hatte.

Genau deshalb startet ein guter DMARC-Rollout nicht mit p=reject, sondern mit Beobachten, Aufräumen und sauberem Alignment. Erst wenn du weißt, wer berechtigt sendet und welche Quellen zuverlässig authentifiziert sind, drehst du die Policy hoch.

Dieser Guide zeigt dir deshalb nicht nur, wie ein DMARC-Record aussieht. Er zeigt dir, wie du von p=none zu quarantine und später zu reject kommst, ohne dir unterwegs die eigene Zustellung zu versenken.

Schritt 0: Voraussetzungen, bevor du am Hebel ziehst

Bevor du Policies hochdrehst, muss die Basis stabil sein. Sonst schießt du dir mit DMARC eher ins eigene Knie als in den Spam.

- SPF ist korrekt (keine PermError, nicht zu viele Includes). Siehe SPF Guide.

- DKIM signiert zuverlässig (auch nach ESP-Wechsel, Template-Updates, etc.).

- Alignment ist verstanden und geprüft: Was genau ist Domain Alignment?

- Du hast eine klare Absenderstrategie, z. B. Subdomain für Marketing: Absender-Strategie wählen

Schritt 1: DMARC-Record mit p=none anlegen

Der erste DMARC-Record sollte nicht sofort blockieren, sondern erstmal beobachten. Deshalb startest du mit p=none. So sammelst du Reports, erkennst echte Versandquellen und riskierst noch nicht, dass legitime E-Mails abgelehnt oder schlechter behandelt werden.

Der DMARC-Record wird als TXT-Record im DNS angelegt. Der Hostname lautet:

_dmarc.deinedomain.deEin sinnvoller Startpunkt kann so aussehen:

v=DMARC1; p=none; rua=mailto:dmarc-reports@example.com; adkim=r; aspf=r; pct=100p=none bedeutet: Es wird noch nichts aktiv blockiert. rua legt fest, wohin die aggregierten DMARC-Reports geschickt werden. Diese Reports zeigen dir, welche Systeme mit deiner Domain senden und ob SPF, DKIM und Alignment sauber funktionieren.

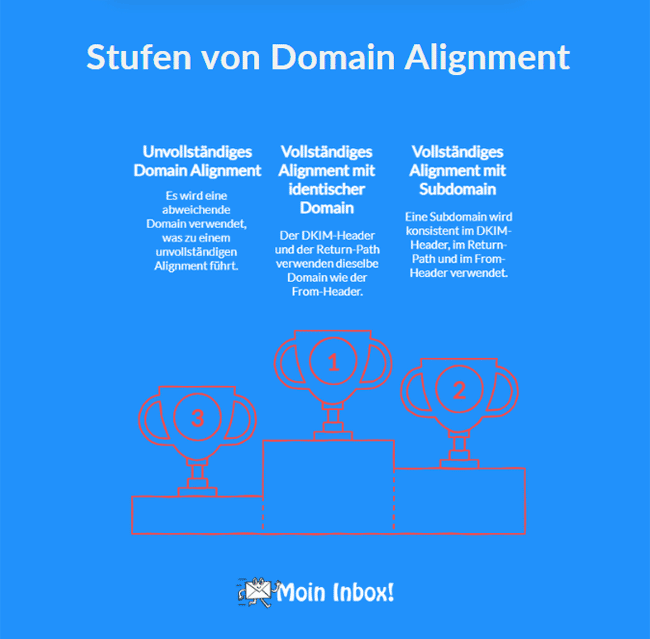

adkim=r und aspf=r stehen für relaxed Alignment. Das ist für viele Setups der bessere Einstieg, weil Versand über Subdomains realistischer abgebildet wird. Striktes Alignment mit s kann später sinnvoll sein, sollte aber bewusst getestet werden. Sonst wird aus Küstenschutz schnell Selbstversenkung.

Wichtig: Schick die Reports nicht einfach an ein Postfach, das niemand liest. DMARC-Reports sind XML-Dateien und ohne Auswertung ziemlich ungemütlich. Nutze entweder ein passendes Analyse-Tool oder einen Report-Dienst, damit du die Daten wirklich interpretieren kannst.

Schritt 2: 7–14 Tage beobachten (und alle echten Sender finden)

Jetzt kommt die Inventur. In den Reports erkennst du, wer in deinem Namen sendet: CRM, Shop, Support-Tool, Umfrage-Tool, Agentur, Tracking-Domain, alte Systeme. Die drei Kernfragen:

- Welche Quellen senden mit deiner Domain im From?

- Was davon ist legitim?

- Wo fehlt SPF/DKIM oder Alignment?

Tipp: Wenn du viel an Microsoft-Postfächern hängst, passt dazu dein Kontextartikel Microsoft & Zustellbarkeit.

Schritt 3: Aufräumen: Alignment und Signaturen fixen

Das ist der eigentliche DMARC-Job. Ziel: Für jede legitime Quelle gilt mindestens eins: SPF aligned oder DKIM aligned.

- Custom DKIM/Domain im Tool aktivieren, damit DKIM mit deiner Domain signiert.

- Absender trennen: Marketing über

news.deinedomain.de, Transaktional übermail.deinedomain.de. - Subdomains sauber absichern (SPF/DKIM/DMARC passend zur Subdomain).

Wenn du geparkte oder ungenutzte Domains hast: Ungenutzte Domains korrekt parken ist ein perfekter „Neben-Deich“ gegen Missbrauch.

Schritt 4–5: Policy hochdrehen (kontrolliert, in Stufen)

Wenn deine legitimen Sender sauber sind, geh auf quarantine und nutze pct für einen sicheren Rollout:

v=DMARC1; p=quarantine; rua=mailto:dmarc-reports@example.com; adkim=r; aspf=r; pct=25Steigere dann zum Beispiel auf 50 und später auf 100. Wenn alles stabil bleibt, ist reject der nächste Schritt:

v=DMARC1; p=reject; rua=mailto:dmarc-reports@example.com; adkim=r; aspf=r; pct=100Mini-Checkliste: Bereit für quarantine?

- Alle legitimen Sender sind identifiziert und dokumentiert.

- DKIM und SPF funktionieren stabil und sind aligned.

- Keine „Fail-Peaks“ in den Reports nach Änderungen.

- Unsubscribe und Listenhygiene sind ordentlich. Sonst steigt der Beschwerdedruck: Listenhygiene.

Häufige Fallen: Drittanbieter senden mit „From: deine Domain“, signieren aber mit eigener Domain. Weiterleitungen können Authentifizierung brechen. Und „p=none reicht“ ist wie Regenjacke im Orkan: nett, aber nicht genug.

Wenn du DMARC sauber bis reject bringst, ist Spoofing deutlich schwerer und deine Zustellbarkeit bekommt mehr Ruhe. Nicht sexy wie ein Sonnenuntergang in St. Peter-Ording, aber deutlich nützlicher.

Was ist mit Subdomains?

Viele professionelle Versender arbeiten nicht direkt mit der Hauptdomain, sondern mit Subdomains wie news.deinedomain.de, mail.deinedomain.de oder mg.deinedomain.de. Das ist sinnvoll, weil du Marketing, transaktionale E-Mails und andere Systeme sauber trennen kannst.

Wichtig ist dann: Auch diese Subdomains brauchen ein stimmiges Setup aus SPF, DKIM, DMARC und Alignment. Wenn du eine Subdomain aktiv für den Versand nutzt, sollte sie nicht zufällig irgendwie funktionieren, sondern bewusst eingerichtet und dokumentiert sein.

Über den DMARC-Tag sp kannst du außerdem festlegen, welche Policy für Subdomains gelten soll, wenn dort kein eigener DMARC-Record gesetzt ist. Für komplexe Setups ist aber meist besser: wichtige Versand-Subdomains einzeln sauber konfigurieren.

DMARC Rollout-Plan: von p=none zu p=reject

| Phase | DMARC-Policy | Ziel | Worauf du achten solltest |

|---|---|---|---|

| 1. Beobachten | p=none |

Reports sammeln und alle legitimen Sender erkennen. | CRM, Newsletter-Tool, Shop, Support-Systeme, Agenturen und alte Tools prüfen. |

| 2. Aufräumen | p=none |

SPF, DKIM und Alignment für legitime Quellen korrigieren. | Custom DKIM aktivieren, Absenderdomains dokumentieren und alte Versandquellen stilllegen. |

| 3. Vorsichtig verschärfen | p=quarantine; pct=25 |

Fehlgeschlagene Mails schrittweise strenger behandeln lassen. | Prüfen, ob legitime Quellen plötzlich DMARC-Fails erzeugen. Wenn ja: nicht weiter hochdrehen. |

| 4. Stabilisieren | p=quarantine; pct=100 |

Quarantine vollständig ausrollen. | Reports weiter beobachten, besonders nach Tool-Wechseln, DNS-Änderungen oder neuen Versandstrecken. |

| 5. Absichern | p=reject |

Spoofing und unautorisierte Nutzung deiner Domain deutlich erschweren. | Erst umstellen, wenn legitime Sender stabil authentifiziert und aligned sind. |

Ergänzende Artikel

Unsicher, ob dein DMARC-Setup wirklich sauber ist?

DMARC sieht auf dem Papier oft einfach aus. In der Praxis hängen aber schnell mehrere Tools, Subdomains, Weiterleitungen und alte Versandstrecken daran. Gerne zeige ich dir, welche Schritte wirklich nötig sind. Ohne Panikmache. Ohne Fachchinesisch. Eher wie ein ordentlicher Blick auf den Maschinenraum, bevor der Kutter rausfährt.

Fazit

DMARC ist kein Feature, das man „auch mal“ aktiviert, sondern dein Küstenschutz gegen Spoofing und unnötige Zustellprobleme. Starte mit p=none, finde alle legitimen Sender, fixe SPF/DKIM und Alignment und drehe die Policy dann Schritt für Schritt hoch. Erst quarantine, dann reject. So bleibt deine echte Post im Hafen und der Fake treibt ab.