Domain sicher parken und vor E-Mail-Missbrauch schützen

-

Frank

- Aktualisiert am 27. April 2026

Eine Domain kann auf sehr unterschiedliche Weise „geparkt“ sein. Oft meint der Begriff eine Platzhalterseite, Werbeanzeigen oder den späteren Verkauf einer Domain. Darum geht es in diesem Artikel nicht.

Hier geht es um das technische Parken ungenutzter Domains: also um Domains, die nicht für den Versand oder Empfang von E-Mails gedacht sind und trotzdem vor Spoofing, Phishing und Reputationsproblemen geschützt werden sollen.

Ich zeige dir, welche DNS-Einstellungen sinnvoll sind, wenn eine Domain keine E-Mails senden oder empfangen soll. Besonders wichtig sind dabei SPF, DMARC und ein sogenannter Null-MX-Eintrag.

In diesem Artikel geht es nicht um Domain-Parking mit Werbung, sondern um die technische Absicherung ungenutzter Domains.

Wenn eine Domain keine E-Mails senden oder empfangen soll, setze SPF auf v=spf1 -all, nutze DMARC mit p=reject und veröffentliche einen Null-MX-Eintrag. Das macht Missbrauch nicht unmöglich, aber deutlich unattraktiver.

Warum ungenutzte Domains trotzdem abgesichert werden sollten

Hacker und Phisher nutzen immer öfter Lookalike Domains (auch Cousin Domains genannt), um eine falsche Identität vorzutäuschen. Zum Beispiel durch variierende Schreibweisen (z.B. paypol anstatt paypal) oder eine abweichende TLD (z.B. .co anstatt .com). Zum Schutz vor Missbrauch erwerben viele Organisationen relevante Domains („defensive Domain-Registrierung“).

Viele Unternehmen sichern sich Domains auch für ganz herkömmliche Zwecke. Zum Beispiel für Microsites oder neue Markennamen.

Saubere DNS-Einstellungen benötigen alle Domains. Auch jene, die gar nicht im Einsatz sind bzw. die nicht für den Versand von E-Mails genutzt werden.

Warum fehlende MX- oder A-Records nicht ausreichen

Ein Geburtsfehler der E-Mail ist, dass sich die sichtbare Absenderadresse relativ leicht fälschen lässt. Genauer gesagt geht es um die sichtbare From-Adresse im E-Mail-Header. Prinzipiell kann also jeder eine E-Mail mit der Absenderdomain paypal.com versenden.

Was viele nicht wissen: Fehlende MX- oder A-Records am DNS ändern nichts daran. Klar achten einige Spamfilter akribisch auf Authentifizierung per DKIM, SPF und DMARC, aber oftmals auch nicht.

Genau aus diesem Grund ist es sinnvoll, eine nicht für den E-Mail-Versand genutzte Domain korrekt zu parken.

Natürlich können dann Dritte weiterhin versuchen, E-Mails mit dieser Domain zu versenden. Mit sauber gesetzten DNS-Records sinkt aber die Chance deutlich, dass solche Nachrichten die Inbox erreichen und Schaden anrichten.

Anleitung zum Parken von Domains inkl. Subdomains

- Liste zunächst alle Domains und Subdomains auf, die bewusst nicht für den Versand von E-Mails eingesetzt werden.

- Lege die passenden DNS-Records gemäß der Anleitung an.

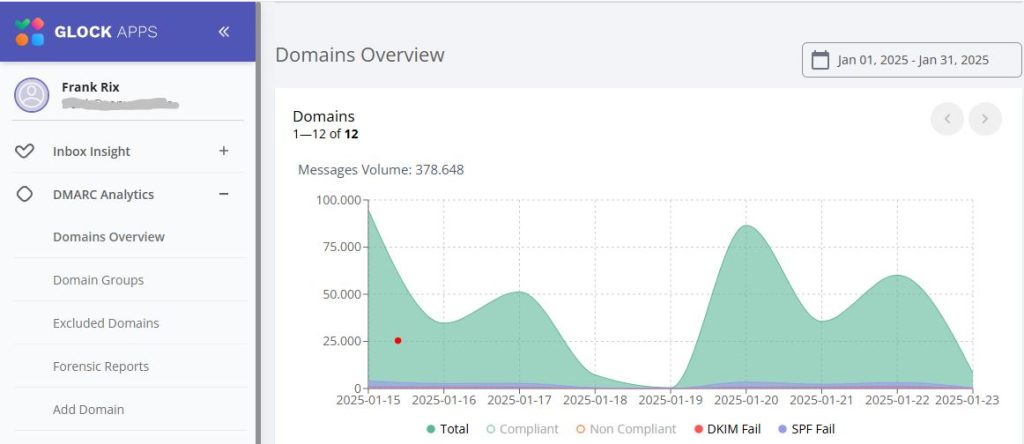

- Nutze DMARC-Monitoring, um möglichen Missbrauch oder Fehler zu erkennen, zum Beispiel wenn eine Domain irrtümlich doch verwendet wird.

DMARC

- Hostname: _dmarc.geparktedomain.xy

- Type: TXT

- Value: v=DMARC1; p=reject; sp=reject; rua=mailto:[email protected];

Mit p=reject veröffentlichst du die strengste DMARC-Policy. Empfangende Mailserver sollen Nachrichten ablehnen, wenn sie DMARC nicht bestehen, also wenn weder SPF noch DKIM passend zur sichtbaren Absenderdomain ausgerichtet sind.

SPF

- Hostname: geparktedomain.xy

- Type: TXT

- Value: v=spf1 -all

Für Subdomains:

- Hostname: *.geparktedomain.xy

- Type: TXT

- Value: v=spf1 -all

Mit v=spf1 -all erklärst du: Kein Server ist berechtigt, diese Domain als Envelope-Sender zu verwenden. Das ist sinnvoll, wenn die Domain nicht für den E-Mail-Versand genutzt wird.

DKIM (optional)

- Hostname: *._domainkey.geparktedomain.xy

- Type: TXT

- Value: v=DKIM1; p=

Gemäß dieser Policy existiert kein DKIM Key. Eine Authentifizierung findet folglich nie statt.

Nutze diesen DKIM-Eintrag nur für Domains, die wirklich nicht für den Versand verwendet werden. Vor einer späteren Nutzung muss er entfernt oder sauber ersetzt werden.

MX

Für die Hauptdomain:

- Hostname: @

- Type: MX

- Priority: 0

- Value: .

Für Subdomains, sofern dein DNS-Anbieter Wildcards unterstützt:

- Hostname: *

- Type: MX

- Priority: 0

- Value: .

Ein solcher Null-MX-Eintrag signalisiert, dass die Domain keine E-Mails annimmt. Wichtig: Eine Domain mit Null MX darf keine weiteren MX-Einträge haben.

A Record

Optimalerweise verzichtest du bei einer rein geparkten Domain auf A-Records. In der Praxis ist das aber nicht immer möglich. Manchmal soll die Domain auf eine Platzhalterseite, eine Weiterleitung oder eine bestimmte Website zeigen. Außerdem gibt es Registrare und Hoster, bei denen sich ein A-Record nicht ohne Weiteres entfernen lässt.

Best Practices für Web-Administratoren

- Robuste Platzhalterseite: Keine veralteten Skripte oder CMS-Installationen! Diese sind beliebte Einfallstore für Angreifer.

- HTTPS aktivieren: Auch auf geparkten Domains sollte ein SSL-Zertifikat eingerichtet sein (Let’s Encrypt ist kostenfrei).

- Monitoring aktivieren: DNS-Änderungen, Zertifikatslaufzeiten und eventuelle Zugriffe sollten überwacht werden.

- Indexierung durch Suchmaschinen verhindern: Per robots.txt oder Meta-Tags kann verhindert werden, dass Platzhalterseiten in Suchergebnissen auftauchen.

- Zugriffe loggen und analysieren: Frühwarnsystem bei verdächtigem Traffic (z. B. bei Bot- oder Phishing-Aktivitäten).

Fazit

Das Absichern von Domains ist kein Nice-to-have. Es ist Pflicht und eine aktive Aufgabe für Postmaster und Web-Administratoren, die Sicherheitsrisiken, E-Mail-Reputation und technische Pflege im Blick behalten wollen. Wer beim Parken auf korrekte DNS-, SPF- und DMARC-Konfiguration achtet und grundlegende Sicherheitsmaßnahmen umsetzt, schützt sich und seine Infrastruktur langfristig – auch ohne aktive Nutzung der Domain.

Ergänzende Artikel

Kostenlose Beratung

Mit Email Deliverability verhält es sich wie mit dem Zahnarztbesuch: Hinauszögern kann sehr schmerzhaft sein. Lass uns sprechen, um präventiv geeignete Maßnahmen zu ergreifen.