DKIM richtig einrichten: Praxis-Guide für saubere Signaturen

-

Frank

- Aktualisiert am 21. Februar 2026

DKIM ist deine digitale Unterschrift für E-Mails. Wenn sie stimmt, sehen Empfänger: Die Mail ist echt und unterwegs nicht verbastelt worden. Hier zeige ich dir, wie du DKIM sauber einrichtest, prüfst und typische Fail-Fallen schnell behebst.

Schnellcheck

Schau in den Header nach dkim=pass und header.d=deinedomain.tld.

Wenn dkim=fail auftaucht, liegt’s meist am Selector, einem falschen DNS-Record oder einer Mail-Änderung unterwegs (Footer/Weiterleitung/Gateway).

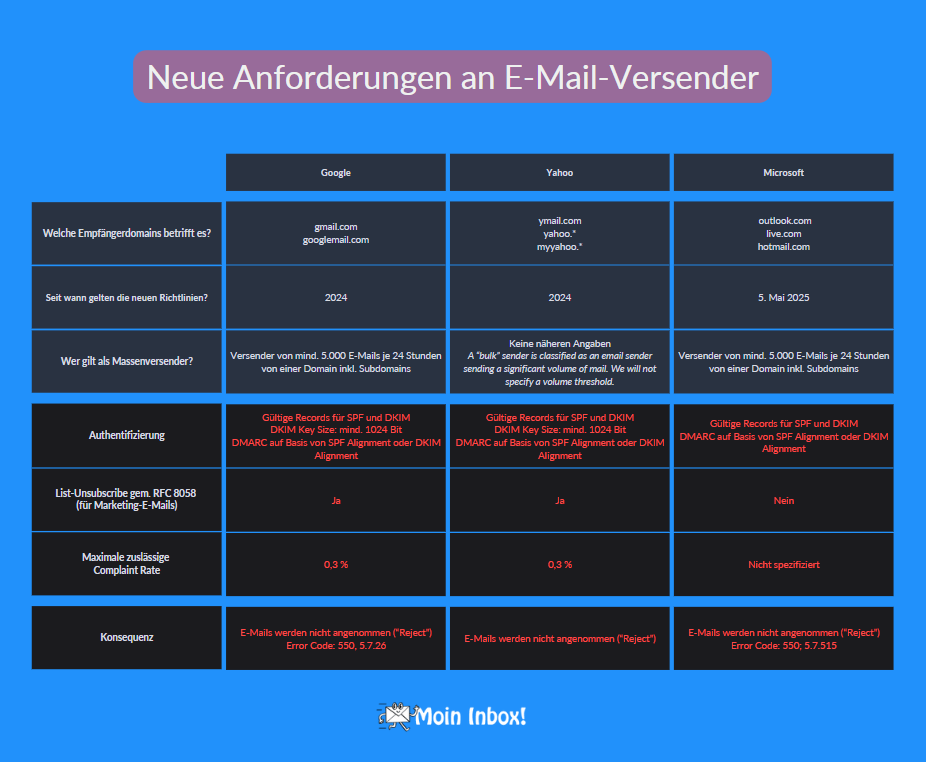

Warum Authentifizierung heute Pflicht ist

Die sichtbare Absenderadresse lässt sich fälschen. Genau deshalb schauen Mailbox Provider immer stärker auf Authentifizierung. Saubere Signale schützen dich vor Spoofing, stabilisieren deine Zustellbarkeit und helfen langfristig beim Aufbau einer guten Reputation. Wenn du das Thema Absender-Setup ganzheitlich angehen willst: Absender-Strategie.

Netter Nebeneffekt: Lässt sich jede Absenderadresse einem bestimmten Absender (also einer Person oder Organisation) zuordnen, kann sie als Träger einer Reputation genutzt werden. So das man anhand der Domain einen seriösen Absender besser denn je von einem notorischen Spammer unterscheiden kann. Weil jeder Domain eine Art „Reputaton Score“ zugeordnet werden kann.

Kurzum: E-Mail-Authentifizierung hilft dir dabei,

- Zustellprobleme kurzfristig zu beheben,

- E-Mail-Spoofing zu verhindern (Schutz vor Betrug) und

- deine Email Domain Reputation schützen (wichtig für langfristig hohe Zustellbarkeit)

Was ist DKIM?

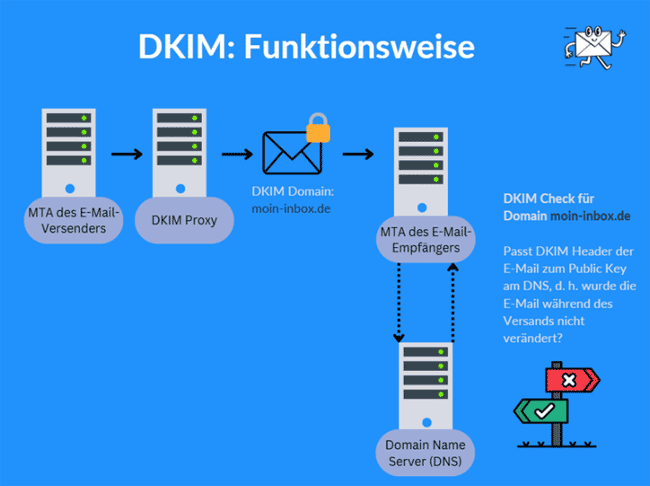

DKIM (DomainKeys Identified Mail) ist eine Methode zur E-Mail-Authentifizierung. Dabei bekommt jede ausgehende E-Mail eine kryptografische Signatur – quasi deine digitale Unterschrift.

Was DKIM konkret macht

- Echtheit prüfen: Der empfangende Mailserver kann verifizieren, ob die Nachricht wirklich „in deinem Namen“ signiert wurde.

- Manipulation erkennen: Wird die Mail unterwegs verändert (z. B. durch Gateways, Weiterleitungen, Footer-Tools), kann die Signatur brechen.

- Vertrauenssignal liefern: DKIM ist ein wichtiges Signal für Mailbox Provider und bildet zusammen mit SPF die Basis für DMARC.

Wie das technisch funktioniert (ohne Mathe-Drama)

- Dein Versanddienst (ESP/MTA) erstellt eine Signatur über ausgewählte Teile der Mail (Header + Body).

- Diese Signatur wird im Header als

DKIM-Signaturemitgeschickt. - Der Empfänger holt sich den passenden Public Key aus deinem DNS – über den Selector.

- Dann wird geprüft, ob die Signatur zur Mail passt. Ergebnis: pass oder fail.

Wo du das Ergebnis siehst

Im Header findest du typischerweise etwas in dieser Richtung:

Authentication-Results: ... dkim=pass header.d=deinedomain.tld header.s=selector1dkim=pass: Signatur gültig – die Mail wurde nicht „verbastelt“ und der Key passt.dkim=fail: Signatur ungültig – häufig Selector/DNS-Key falsch oder Mail wurde unterwegs verändert.dkim=none: Keine DKIM-Signatur vorhanden (nicht aktiviert oder falscher Versandweg).

Wichtige Begriffe (damit du im Header nicht seekrank wirst)

- Selector (

header.s): Eine Art „Schlüssel-ID“. Darüber findet der Empfänger den richtigen DNS-Record. - Signing Domain (

header.d): Die Domain, für die signiert wird. Die sollte sinnvoll zur sichtbaren Absenderdomain passen (Stichwort Alignment für DMARC). - Public Key im DNS: TXT-Record unter

<selector>._domainkey.deinedomain.tld

Merksatz: DKIM sagt nicht „Inbox garantiert“, aber es sorgt dafür, dass deine Mail überhaupt als legitimer Absender bewertet werden kann. Ohne DKIM wird’s bei moderner Zustellbarkeit schnell… sagen wir: sportlich.

DKIM prüfen

Suche im Email Header gezielt nach:

dkim=pass header.d=deinedomain.de header.s=selector1- pass: Signatur ok – Inhalt und Absender-Domain wurden bestätigt.

- fail: Signatur ungültig (häufig: falscher DNS-Record, kaputter Selector, Weiterleitungen/Modifikationen).

- none: Keine DKIM-Signatur vorhanden.

Tipp: header.d= ist die Domain, für die DKIM signiert. Die sollte später zur From-Domain passen (Stichwort Alignment).

So richtest du DKIM ein (Schritt für Schritt)

DKIM einzurichten ist technisch keine Raketenwissenschaft – aber es gibt ein paar Stellen, an denen man sich zuverlässig selbst ein Bein stellt (Selector, DNS-Zone, abgeschnittener Key). Hier ist der Ablauf, der in der Praxis fast immer funktioniert.

Schritt 1: DKIM im Versand-System aktivieren

- Öffne in deinem ESP/CRM/Transaktionsdienst die Domain-Einstellungen.

- Aktiviere DKIM Signing für die Domain, die du im Absender nutzt.

- Der Anbieter erzeugt jetzt einen Key (privat beim Anbieter) und gibt dir einen DNS-Record (öffentlich) aus.

Merke: Ohne aktiviertes Signing bringt der schönste DNS-Record… genau gar nichts.

Schritt 2: Selector und DKIM-Domain verstehen (damit du weißt, was du tust)

DKIM besteht aus zwei wichtigen Bausteinen, die du im Header später wiederfindest:

- Selector (

header.s): eine Art „Schlüsselname“, z. B.s1,selector1,dkim2026 - DKIM-Domain (

header.d): die Domain, für die signiert wird (ideal: deine Absender-/From-Domain oder eine passende Subdomain)

Im DNS baut sich der DKIM-Eintrag so auf:

<selector>._domainkey.<deinedomain.tld>Beispiel:

selector1._domainkey.moin-inbox.deSchritt 3: DNS-Record setzen (TXT oder CNAME)

Je nach Anbieter bekommst du entweder einen TXT-Record (klassisch) oder einen CNAME (Delegation). Beides ist okay – Hauptsache, es passt exakt.

Variante A: TXT-Record (klassisch)

- Name/Host:

selector1._domainkey(oder vollständig wie vom Anbieter angegeben) - Typ:

TXT - Wert: beginnt meist mit

v=DKIM1; k=rsa; p=...

v=DKIM1; k=rsa; p=MIGfMA0GCSqGSIb3DQEBAQUAA...Variante B: CNAME (Delegation, häufig bei großen ESPs)

- Name/Host:

selector1._domainkey - Typ:

CNAME - Ziel: vom Anbieter vorgegeben, z. B.

selector1.domainkey.provider.example

Warum CNAME? Der Anbieter kann Keys rotieren/aktualisieren, ohne dass du jedes Mal DNS anfassen musst.

Schritt 4: Key-Länge prüfen (1024 vs. 2048 Bit)

Wenn möglich: 2048 Bit nutzen. 1024 Bit ist heute eher die Unterkante – wird zwar teils noch akzeptiert, ist aber nicht mehr „state of the art“.

- Wenn dein Anbieter 2048 Bit anbietet: nehmen.

- Wenn nur 1024 Bit möglich ist: erst mal ok, aber mittelfristig Provider/Setup prüfen.

Schritt 5: DNS-Propagation abwarten und testen

DNS-Änderungen brauchen manchmal etwas Zeit. Danach prüfst du in zwei Schritten:

- DNS-Check: Existiert der Record wirklich dort, wo er sein soll?

- Mail-Check: Signiert dein System wirklich und kommt

dkim=passan?

Schicke eine Testmail an Gmail/Outlook und schau in den Header nach:

dkim=pass header.d=deinedomain.tld header.s=selector1Schritt 6: Typische Stolperfallen (die 80% aller DKIM-Fails erklären)

- Falsche DNS-Zone: Record wurde auf der falschen Domain/Subdomain gesetzt.

- Selector passt nicht: im System ist

selector2aktiv, im DNS stehtselector1(oder umgekehrt). - Key abgeschnitten: Copy/Paste hat den

p=-Wert gekürzt oder Zeilen/Anführungszeichen verhunzt. - Kein Signing aktiv: DNS ist da, aber der Versand signiert nicht (dann siehst du oft

dkim=none). - Mail wird verändert: Gateways, Weiterleitungen oder Footer-Tools können DKIM brechen.

Praxis-Tipp: Wenn du mehrere Versand-Systeme nutzt, gib jedem System einen eigenen Selector (z. B. mktg1, trx1). Dann weißt du später sofort, wer signiert – und wer Mist baut.

Ergänzende Artikel

Fazit

DKIM ist deine digitale Unterschrift: stimmen Selector und DNS-Record, zeigt der Header ein klares dkim=pass. Nutze, wenn möglich, 2048 Bit und gib jedem Versand-System einen eigenen Selector, damit du Fehler schnell eingrenzen kannst. Taucht dkim=fail auf, prüfe zuerst DNS/Selector und ob Gateways, Footer-Tools oder Weiterleitungen die Mail unterwegs verändern. Danach Testmail an Gmail/Outlook schicken und Alignment für DMARC im Blick behalten.

Kostenlose Beratung

Mit Email Deliverability verhält es sich wie mit dem Zahnarztbesuch: Hinauszögern kann sehr schmerzhaft sein. Lass uns sprechen, um präventiv geeignete Maßnahmen zu ergreifen.